Es gibt eine Episode der dystopischen Netflix-Serie „Black Mirror“ namens „Shut up and dance“. In Staffel drei aus dem Jahr 2016 wird ein Teenager beim Masturbieren vor dem Laptop per Webcam ausspioniert – und anschließend mit den Aufnahmen erpresst.

Das Szenario gibt es inzwischen auch in der Realität. Forscher der Sicherheitsfirma Proofpoint haben eine frei verfügbare Software namens „Stealerium“ entdeckt, die genau das tut, was in der fiktiven Netflix-Geschichte beschrieben wird. Sie wird als Malware auf einem Gerät installiert und aktiviert die Webcam, sobald ein Nutzer auf einer Pornoseite surft.

Die Aufnahmen können dann von Hackern verwendet werden, um Betroffene zu erpressen. Nach Angaben der Sicherheitsfirma wird die Software seit einigen Monaten verstärkt von Cyberkriminellen eingesetzt.

Schadsoftware kommt per E-Mail

Laut Proofpoint funktioniert die Masche so: Kriminelle verschicken E-Mails, in denen sie sich als Organisationen unterschiedlicher Art ausgeben, zum Beispiel als gemeinnützige Stiftung, Bank oder Gericht. Die Betreffzeilen vermittelten typischerweise Dringlichkeit, beispielsweise dass eine Zahlung zeitnah fällig sei. Wird der Anhang der E-Mail geöffnet, installiert sich im Hintergrund die Malware Stealerium auf dem Rechner. Betroffen sind offenbar vor allem PCs, also keine Mobiltelefone.

Laut der Sicherheitsfirma hat das Programm mehrere Fähigkeiten: Es könne Daten abfischen, darunter Anmeldeinformationen, Kreditkartendaten oder Krypto-Wallet-Daten. Und daneben gebe es eben noch die Funktion zur Pornoerpressung. Laut der Forscher erkenne Stealerium automatisch geöffnete Browser-Tabs mit Inhalten für Erwachsene und mache dann einen Screenshot vom Desktop sowie ein Webcam-Bild.

Der Fachbegriff für diese Erpressungsmethode nennt sich „Sextortion“ – und sie ist auch ganz unabhängig von den aktuellen technischen Möglichkeiten bereits ein Problem. Üblicherweise kontaktieren Kriminelle ihre Opfer in den sozialen Medien und gaukeln ihnen sexuelles Interesse vor. Nach ein paar Flirts drängen Sie ihre Opfer dann zu sexuellen Handlungen vor der Kamera. Diese Aufnahmen werden dann zur Erpressung eingesetzt.

Lesen Sie auch: Erpressung mit Nacktbildern: Kommt jetzt der KI-Angriff auf Teenager?

Mark Zuckerberg klebt Webcam ab

Die Schadsoftware Stealerium macht die Erpressungsmasche nun noch ein ganzes Stück perfider – nicht zuletzt, weil sie mit einem bekannten Drohszenario spielt. Die Angst, dass Webcams uns ausspionieren könnten, ist weit verbreitet: 2016 ging ein Foto von Meta-Chef Mark Zuckerberg um die Welt, auf dem zu sehen ist, dass der Tech-Boss die Kamera seines Laptops abklebt – und offenbar sogar das Mikrofon.

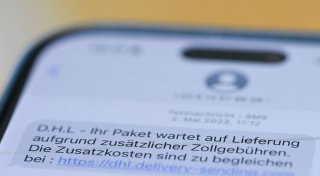

Neben Netflix-Serien wie „Black Mirror“ suggerieren auch Cyberkriminelle selbst seit vielen Jahren, dass ein Ausspionieren durch Webcams möglich ist: Bei einer bekannten Betrugsmasche werden nach Angaben der Verbraucherzentralen wahllos E-Mails an Menschen gesendet und behauptet, man habe Zugriff auf die Webcam erlangt. Opfer sollen dann zum Beispiel per Bitcoin einen Betrag überweisen – andernfalls würden die angeblich pikanten Bilder an Freunde und Familie geschickt. In den meisten Fällen ist das ein Bluff, potenziell existiert die Gefahr aber.

Auch interessant: Neue Betrugsmasche mit Geldanlagen: Wie die Täter einen Bielefelder um sein Geld brachten

Sollte man die Kamera abkleben?

Wer sich vor der Betrugsmasche schützen will, hat mehrere Möglichkeiten. Und die wahrscheinlich einfachste dürfte der Zuckerberg-Trick sein – also das Abkleben der Webcam. Dafür muss man übrigens kein Klebeband verwenden: In gängigen Online-Shops finden sich kleine Aufstecker mit Schiebereglern – manche PCs haben diese sogar schon selbst eingebaut.

Sinnvoller ist allerdings die Prävention: Auf Links oder Anhänge in E-Mails sollte grundsätzlich nur dann geklickt werden, wenn der Absender vertrauenswürdig ist. Gibt sich ein Absender als Bank oder als eine andere vertrauenswürdige Institution aus, sollte die E-Mail-Adresse des Absenders genauestens überprüft werden. Notfalls kann man auch mit der entsprechenden Stelle telefonisch Kontakt aufnehmen, um die Echtheit der E-Mail zu verifizieren. Befolgt man diese gängigen Regeln, muss man zumindest im Normalfall nicht vor seiner Webcam Angst haben.

Telekom-Fake-Mails: Warnung vor neuer Betrugsmasche – das müssen Kunden wissen

Bei den meisten Geräten befindet sich direkt neben der Kamera oder innerhalb des Bildschirms ein kleiner Punkt, der darauf hinweist, ob sie gerade aktiv ist und Dinge aufzeichnet. Vorsicht ist dennoch geboten – denn auch diese Funktion kann von Hackern theoretisch umgangen werden.

2013 wurde bekannt, dass Kriminelle die angeblich sichere Webcam in Apple-Notebooks heimlich einschalten konnten – ohne dass die Betriebsanzeige aufleuchtete. Auch beim FBI soll eine entsprechende Software im Einsatz sein. Die Anzeige ist damit also kein hundertprozentig verlässlicher Indikator, ob man gerade ausspioniert wird oder eben nicht.